¿Cuáles son las opciones de seguridad del correo electrónico?

7/10/2022 | Jindřich Zechmeister

En esta primera parte de la miniserie sobre seguridad en el correo electrónico conocerá las razones por las que es aconsejable abordar el tema de la seguridad. ¿Sabía que un correo electrónico es como una postal que puede ser leída por cualquiera que tenga acceso? Si no lo cree, siga leyendo; seguramente le convencerán las estadísticas de los índices de abuso del correo electrónico.

A diario utilizamos tecnología de hace 50 años

Al igual que la idea original de internet, también los inicios del correo electrónico son antiguos. El primer correo electrónico se envió hace 51 años y sería difícil encontrar otra tecnología “popular” que haya durado tanto (recuerde internet de acceso por teléfono, los disquetes o el VHS). Si busca más información sobre la historia del correo electrónico, le recomiendo Wikipedia y el lema Email.

El correo electrónico sigue siendo el canal de comunicación más frecuente y accesible a todos. Todo el mundo sabe utilizarlo gracias a su facilidad de uso. Sin embargo, en 2022 seguimos utilizando tecnología de hace medio siglo (con mejoras parciales, por supuesto) cuyos autores en el momento de su creación ciertamente no previeron su uso actual. Por ejemplo, al principio del uso del correo electrónico, los usuarios no conocían el spam, es decir, ¡el correo basura! Hoy en día, se sorprenderían de que enviamos correo electrónico en HTML, con archivos adjuntos de gran tamaño, y que incluso sabemos cifrarlos.

Sin embargo, la desventaja de la facilidad de uso del correo electrónico es la seguridad cero. Hay que recordar que el correo electrónico no asegura en absoluto la identidad de las partes de la comunicación, y que éstas pueden operar bajo cualquier nombre. Se trata de una imperfección que llevamos décadas intentando resolver.

Correo electrónico como una postal que cualquiera puede leer

Los autores del correo electrónico no pretendían que fuera un mensajero de información secreta, y sólo su evolución posterior y modernización en forma del protocolo S/MIME hizo posible su seguridad. Sin embargo, la seguridad sigue siendo complementaria y es el usuario quien debe gestionarla mediante su agente de correo electrónico.

Otro problema importante del correo electrónico es la seguridad de la información en tránsito; este problema no se tuvo en cuenta en el diseño y no puede ser abordado por el propio estándar de correo electrónico MIME. Puede imaginar que el correo electrónico es como una postal que viaja por el mundo y cualquiera que se encuentre con ella puede leerla. La finalidad del correo electrónico es transmitir información, no protegerla y ocultarla a otros usuarios.

Los correos electrónicos pueden ser protegidos en su viaje por internet contra los lectores no deseados mediante el cifrado que ocurre entre los servidores que reenvían el mensaje de correo electrónico. Sin embargo, nunca se puede garantizar que los servidores de correo se comuniquen entre sí de forma encriptada - sólo se puede suponer que lo hacen. El cifrado en tránsito, sin embargo, no se ocupa de la seguridad del mensaje que "reposa" en el servidor del destinatario o en su ordenador. Una persona no autorizada puede leer el correo electrónico porque se almacena como texto simple.

Si desea encriptar y estar seguro de que el encriptado se ha realizado, entonces tiene que "tomar las riendas" y utilizar el protocolo S/MIME para asegurar sus mensajes de correo electrónico. Esto posibilita no solo que los correos electrónicos se firmen, sino que también se encripten y que el secreto del destinatario se conserve. Descubra cómo hacerlo en la tercera parte de nuestra serie.

¿Por qué debemos asegurar la comunicación por correo electrónico?

Seguramente la información anterior le haya inquietado. La cuestión es cuánto y si es suficiente para motivarle a preocuparse por la seguridad de su correo. Si no lo es, le ofrezco algunas estadísticas resultantes de investigación publicada:

- Un asombroso 99,9 % de todos los correos electrónicos se envía a través del protocolo MIME, que no permite la autentificación del remitente ni garantiza que el mensaje no haya sido modificado.

- Un 90 % de las empresas no utiliza tecnologías accesibles (DKIM, SPF y DMARC) que protegerían el correo electrónico del negocio.

- Según el FBI los perjuicios causados por el abuso del correo electrónico en los últimos cinco años ascendieron a 43 billones de dólares.

La correspondencia privada no suele ser de naturaleza sensible y pocas veces sería de interés para un atacante. Para ellos, sin duda es más interesante intentar estafar a alguien en una empresa a la que pueden privar de una mayor cantidad de dinero.

Un escenario muy común y extendido es el ataque a determinados empleados de la empresa bajo el nombre de su compañero o supervisor. La mayoría de los usuarios considera seguros los correos electrónicos de sus compañeros y no se atreve a no ejecutar las instrucciones del CEO recibidas por correo electrónico. Por lo tanto, un atacante sólo necesita seguir y leer el correo electrónico de la empresa durante un periodo de tiempo (normalmente varios meses) y luego dirigir su ataque de forma adecuada.

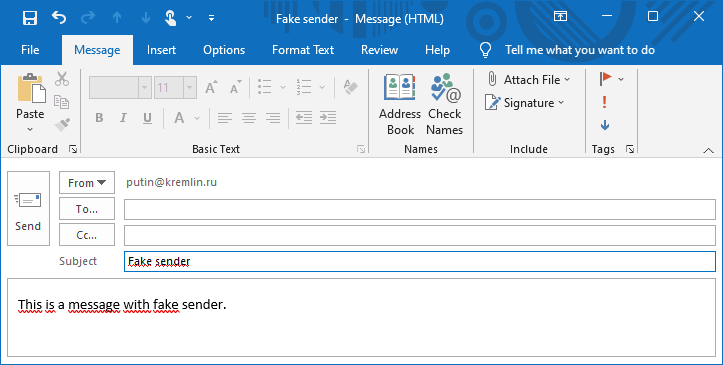

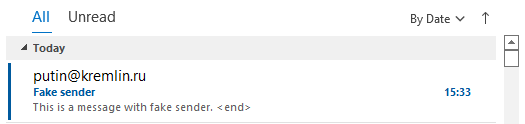

Es increíble lo fácil que es enviar un correo electrónico con un nombre de remitente falso. Cuando envía un correo electrónico, puede utilizar cualquier nombre que configure como remitente, por lo que realizar un ataque es tan trivial que un niño podría hacerlo. El atacante ni siquiera necesita tener acceso al dominio/buzón de la empresa. Los clientes aceptarán un mensaje de este tipo y mostrarán el nombre del remitente configurado, ya que no es su trabajo comprobar si el mensaje realmente fue enviado por el remitente declarado.

Continuar con la segunda parte

En la siguiente parte de esta serie aprenderá cómo usted (o sus administradores de sistemas) puede proteger sus direcciones de correo y su dominio de remitente contra el spam y los estafadores que intentan actuar en su nombre.

Especialista en los certificados SSL de seguridad

DigiCert TLS/SSL Professional

e-mail: jindrich.zechmeister(at)zoner.cz