¿Cuáles son las opciones de seguridad del correo electrónico? 2ª parte

16/10/2022 | Jindřich Zechmeister

Esta segunda parte sobre la seguridad del correo electrónico la dedicamos a la seguridad del dominio del remitente contra el abuso por spammers y estafadores (suplantación de identidad). Los mensajes de un dominio correctamente asegurado siempre llegan a su destinatario y nunca se identifican como spam o phishing. Además, abordaremos el tema de la seguridad de los mensajes en tránsito.

Impida que los estafadores abusen de su dominio

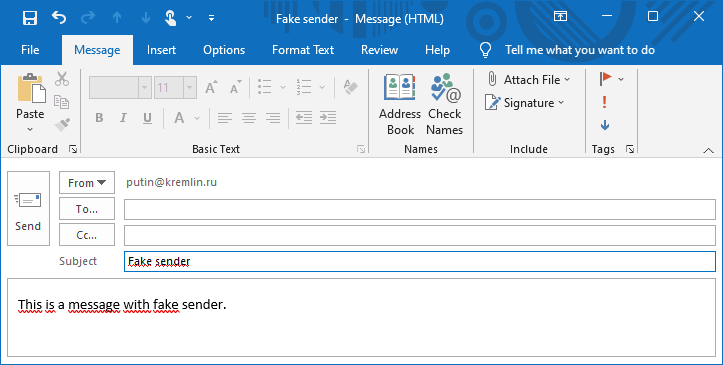

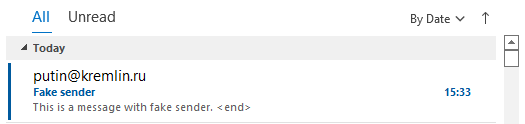

En la primera parte de esta serie, aprendió que el correo electrónico carece por completo de la verificación de la identidad del remitente y no es resistente a la suplantación de identidad. Lo que ponga en el nombre del remitente es lo que verá el destinatario del correo electrónico.

Nadie quiere recibir mensajes extraños con un remitente falso que no se puede verificar. Piense en los famosos correos electrónicos de extorsión que amenazan con publicar vídeos de usuarios masturbándose a menos que se envíen bitcoins a los estafadores. En estos casos, bastaba sencillamente con falsear la dirección del remitente para hacer que los usuarios creyeran que el correo electrónico había sido enviado desde su dirección.

Ahora va a aprender cómo eliminar este riesgo y cómo asegurar correctamente el dominio desde el que se envía el correo. Al evitar que el spam y el phishing se envíen en su nombre también aumentará la tasa de éxito de hacer llegar sus mensajes genuinos a los destinatarios.

Tecnología para asegurar el correo electrónico

A lo largo de los 50 años de historia del correo electrónico, han surgido muchas formas de mejorar su fiabilidad y seguridad. Casi la mitad de los mensajes enviados son spam (afortunadamente, la proporción está disminuyendo; no hace mucho el spam representaba más del 70 % de todos los mensajes). Eliminar el spam y asegurar el correo es un tema de preocupación para todos los administradores de sistemas.

Vamos a familiarizarnos con las herramientas básicas de seguridad del correo. Cada administrador de IT conoce al menos algunas de estas valiosas herramientas. Utilícelas para que el uso del correo electrónico vuelva a ser una experiencia agradable y aumente la seguridad de los usuarios.

Herramientas de seguridad del correo:

- SPF: con el registro SPF (registro TXT en DNS) está confirmando al mundo los servidores y dominios autorizados para enviar correo electrónico en nombre de su organización. Se trata de la primera protección contra el abuso del dominio para enviar spam.

- DKIM: protocolo que firma el correo electrónico con una clave en DNS la que puede ser verificada por el destinatario. El resultado positivo indica que el mensaje no ha sido modificado y que el correo electrónico realmente viene del dominio del remitente.

- DMARC: continuación de SPF y DKIM. Con esta herramienta puede establecer lo que va a pasar con el mensaje que no corresponde con las reglas de SPF y DKIM – puede ponerlo en cuarentena o rechazarlo. Con DMARC activado los administradores recibirán informes por correo electrónico, así tendrán control sobre su correcto funcionamiento o los intentos de abuso del dominio.

- S/MIME: protocolo y estándar de securización de mensajes. Facilita una prueba de identidad, sellado digital del mensaje y encriptado completo end-to-end. Su descripción será el siguiente tema de la próxima parte de esta serie.

Es aplicable a todas las tecnologías mencionadas que, si las informaciones en el encabezado del mensaje contradicen las informaciones en el dominio, el destinatario debería considerar el mensaje como spam. Del mismo modo, la alteración de la firma en el mensaje (por ejemplo, modificándola) dará lugar a un error de firma que el destinatario verá (avisándole de la discrepancia).

El servidor del destinatario (es decir, el que recibe el correo) no tiene que seguir las informaciones de los protocolos mencionados, sin embargo, es en su interés entregar los mensajes verdaderos (no spam) para satisfacer a los usuarios.

¿Cómo hacer uso de las tecnologías de seguridad?

Si usted administra un servidor de correo, su uso y configuración correctos depende de usted. Tiene una gran responsabilidad porque si ignora dichas tecnologías los usuarios recibirán una gran cantidad de spam y serán un objeto fácil de los ataques de phishing. Sin embargo, en el caso de una configuración incorrecta de la seguridad, por ejemplo, por falta de experiencia, podría poner en riesgo la correcta entrega del correo en el dominio (incluso podría impedirla completamente).

Si es solamente un usuario y tiene tan solo su dirección de correo electrónico y no el acceso al servidor, tiene que pedir la seguridad mencionada al administrador de IT o directamente al proveedor de servicio de correo electrónico.

En ambos casos, es mejor dejar que los profesionales se ocupen de este tema, ellos podrán garantizar una perfecta aseguración y funcionamiento del correo. Con esto llegamos a los proveedores de los servicios de correo electrónico, uno de los cuales es ZONER a.s. y el proyecto CZECHIA.com. Con CZECHIA.com podrá aprovechar todas las ventajas, además de tener triple protección de su correo – antivirus, antispam y antiphishing. Así que estará protegido contra el spam, los virus y los estafadores.

No vale la pena realizar la administración del correo electrónico (los servidores de correo electrónico), es mejor dejar que se ocupen los profesionales. Los usuarios esperan un servicio que funcione y no saben valorarlo; especialmente por los servicios amplios y gratuitos la idea es que no hay que pagar por el correo electrónico. Y si algo sale mal, por ejemplo, un mensaje no llega, el desilusionado usuario avisa y a veces utiliza un tono desagradable – porque desconoce el funcionamiento del correo electrónico. Un lego desconoce la complejidad del proceso de envío y entrega de correo (véase Wikipedia), así que lógicamente no comprende la problemática de la seguridad del correo electrónico.

Consejos para mejorar la seguridad

DANE, MTA-STS y BIMI son otras tecnologías para mejorar la seguridad del correo. Sin embargo, su importancia para nuestro artículo es marginal, por lo cual sólo vamos a introducirlos brevemente.

El principio de DANE es la publicación de la huella criptográfica del certificado en el registro DNS en la zona del dominio, donde cualquiera puede encontrarlo y verificar la autenticidad del certificado utilizado. En el caso de los servicios de correo electrónico el certificado (que consta en el registro TLSA de DANE) se utiliza para asegurar la comunicación entre los servidores. La confianza en DANE se basa en DNSSEC que garantiza la autenticidad de las informaciones en la zona DNS del dominio.

MTA-STS es una tecnología joven utilizada para emplear certificados de confianza en la transmisión del correo enviado a través de SMTP. MTA-STS es simplemente dicho el equivalente a DANE pero sin la necesidad de utilizar DNSSEC.

BIMI posibilita el uso del indicador del remitente en el cliente del correo. Sin embargo, se necesita un certificado VMC para su empleo real en los servicios de correo. Podrá aprender más sobre este tema en la siguiente parte de esta serie.

Encriptado entre los servidores de correo

Permítanme añadir un párrafo sobre el encriptado de la comunicación mediante TLS. Gracias a SSLmarket seguramente tenga su certificado TLS para su página web, y asegurar una página es fácil; simplemente se activa HTTPS y todos los visitantes se conectarán a través del protocolo HTTPS encriptado. En el caso del correo electrónico no es tan fácil – no se cuenta con esta seguridad, ya que depende del administrador del servidor de correo.

En la primera parte de esta serie aprendió que un correo electrónico es como una postal que cualquiera puede leer. El contenido del correo electrónico no goza de ninguna protección contra terceros. Por eso seguramente agradecerá que se asegure al menos mediante el encriptado TLS. Los servidores que lo intercambian entre sí pueden encriptar esta comunicación y protegerla contra las escuchas.

¿Podemos estar seguros de que el mensaje se transmite encriptado? No siempre. La mayoría de los servidores intenta encriptar y utilizar el protocolo STARTTLS, sin embargo, si no se consigue establecer el encriptado, la comunicación se realiza en forma no encriptada (y el usuario no puede cambiarlo). Así que se puede suponer el encriptado, pero no se puede estar 100% seguro. Puede intentar conseguir el encriptado (véase DANE y MTA-STS anteriormente mencionados) pero la prioridad es siempre entregar los mensajes y si no se establece la conexión encriptada, llegarán a través de un canal no asegurado (sin TLS).

La tercera parte tratará de la seguridad desde el punto de vista del usuario

Todas las tecnologías mencionadas sirven para verificar la autenticidad del dominio desde el que se envía el correo y eventualmente, para impedir el abuso del dominio para enviar spam y phishing (falsificación de direcciones). Sin embargo, no abordan la identidad del remitente del correo electrónico. La próxima vez vamos a ver este aspecto y su solución.

En la tercera parte de esta serie desarrollaré una visión sobre la seguridad del correo desde el punto de vista del usuario. Aprenderá más sobre la tecnología S/MIME, las firmas y el encriptado del correo electrónico, además del principio BIMI que posibilita el uso del certificado VMC. Seguramente ya sabe que los certificados VMC facilitan la visualización del logotipo del remitente al destinatario del correo electrónico y que se trata de una tecnología joven con futuro. ¡Gracias a SSLmarket puede utilizarla usted también!

Especialista en los certificados SSL de seguridad

DigiCert TLS/SSL Professional

e-mail: jindrich.zechmeister(at)zoner.cz